Die Boot-Zertifikate von Windows 10 und Windows 11 aus dem Jahr 2011 laufen im Juni 2026 ab. Daher müssen diese durch die neueren Zertifikate aus dem Jahr 2023 ersetzt werden, um weiterhin einen sicheren Systemstart zu gewährleisten. Dieser Artikel erklärt, was Secure Boot ist und weshalb ein Zertifikats-Update notwendig ist. Er zeigt auch, welche Massnahmen erforderlich sind und wie die Verteilung über Intune, Configuration Manager und GPO erfolgt.

1. Definition und Funktionsweise von Secure Boot

1.1 Grundprinzip

Secure Boot ist eine Funktion der UEFI-Firmware (Unified Extensible Firmware Interface) bzw. des BIOS. Sie stellt sicher, dass beim Systemstart ausschliesslich Software geladen wird, die über eine gültige digitale Signatur verfügt.

Die Firmware prüft vor der Ausführung den Bootloader, den Windows-Kernel sowie Treiber gegen eine in der Hardware hinterlegte Datenbank vertrauenswürdiger Zertifikate. Entspricht die Signatur einer Komponente nicht den hinterlegten Schlüsseln, wird der Startvorgang unterbrochen, um das Laden von Schadsoftware vor dem Betriebssystemstart zu verhindern. Damit die Boot Zertifikate aktualisiert werden können, muss deshalb auch das BIOS auf einem aktuellen Stand sein.

1.2 Der Ablauf beim Systemstart

Beim Einschalten eines Windows 10/11-Computers durchläuft das System folgende Prüfpunkte:

- Die UEFI-Firmware liest die hinterlegten Zertifikate (Platform Key, Key Exchange Key, Signature Database).

- Der Bootloader (Windows Boot Manager) wird geprüft: Stimmt die Signatur mit einem bekannten Zertifikat überein?

- Nur wenn die Signatur gültig ist, wird der Bootloader geladen und anschliessend der Windows-Kernel gestartet.

- Jeder weitere Treiber und jedes Kernel-Modul wird ebenfalls auf eine gültige Signatur geprüft.

- Schlägt eine Prüfung fehl, stoppt der Startvorgang und das System zeigt eine Fehlermeldung.

2. Zertifikatswechsel, BlackLotus und Zeitplan

Die aktuell genutzten Zertifikate (Microsoft Corporation UEFI CA 2011) sind ab Oktober 2026 nicht mehr gültig. Ein Grund für die Umstellung ist auch die Schwachstelle BlackLotus (CVE-2023-24932). Diese erlaubt es, den Secure Boot Mechanismus durch das Laden älterer, fehlerhafter Bootloader zu umgehen.

Die wichtigsten technischen Merkmale von BlackLotus:

- UEFI-Bootkits: BlackLotus nistet sich als UEFI-Applikation ein, noch bevor Windows geladen wird.

- Secure Boot Bypass: Die Schadsoftware nutzt eine Schwachstelle (CVE-2022-21894, «Baton Drop»), um die Signaturprüfung zu umgehen.

- Persistenz: BlackLotus überlebt eine Windows-Neuinstallation, da es in der EFI-Systempartition verankert ist.

- Privilege Escalation: Es kann Kernel-Code ohne gültige Signatur einschleusen und Sicherheitslösungen deaktivieren.

Microsoft aktualisiert daher die Zertifikate auf Windows UEFI CA 2023. Für den Übergang gelten folgende Fristen:

- Juni 2026: Ablauf der Key Exchange Key (KEK) Zertifikate. Das KEK-Zertifikat dient als Trust Anchor zwischen dem Betriebssystem und der Hardware-Firmware. Es autorisiert Microsoft, die Sicherheits-Sperrlisten (DBX) direkt im geschützten Speicher der Hardware zu aktualisieren. Nach Ablauf dieses Schlüssels im Juni 2026 schlägt der notwendige "Handshake" zwischen Windows Update und der Firmware fehl. Die Hardware nimmt dann keine neuen Anweisungen zur Blockierung von Schadsoftware mehr entgegen, wodurch der Sicherheitsstatus der Hardware veraltet.

- Oktober 2026: Vollständiger Ablauf des Windows Production PCA 2011 Zertifikats. Ab diesem Zeitpunkt müssen alle Startkomponenten mit dem neuen 2023-Zertifikat signiert sein.

3. Konsequenzen bei fehlender Umsetzung

Unterbleibt die Aktualisierung der Zertifikate, ergeben sich folgende Probleme:

- Sicherheitsrisiko: Die Geräte bleiben anfällig für Angriffe auf Boot-Ebene (Bootkits).

- Update-Konflikte: Zukünftige Windows-Sicherheitsupdates für Boot-Komponenten setzen die neue Zertifikatsstruktur voraus. Ohne diese können Updates fehlschlagen.

- Inkompatibilität: Neue Hardware oder aktualisierte Boot-Medien (PXE Boot, Bootsticks und ähnliches) starten unter Umständen nicht mehr auf Systemen, die ausschliesslich die alten Zertifikate kennen.

- Regulatorische Anforderungen: (NIS2, ISO 27001, DSGVO) setzen voraus, dass bekannte Sicherheitslücken zeitnah geschlossen werden.

4. Voraussetzungen für die Aktualisierung

Damit das Update erfolgreich angewendet werden kann, müssen folgende technische Voraussetzungen erfüllt sein:

-

- BIOS-Version: Das BIOS/UEFI der Hardware muss auf einem aktuellen Stand sein. Die grossen Hersteller (HP, Dell, Lenovo) stellen auf Ihrer Homepage die Informationen bezüglich der minimal benötigen BIOS-Version:

- HP: https://support.hp.com/us-en/document/ish_13070353-13070429-16

- Dell: https://www.dell.com/support/kbdoc/de-ch/000347876/ablauf-des-secure-boot-zertifikats-f%C3%BCr-microsoft-2011

- Lenovo: https://pcsupport.lenovo.com/de/de/products/laptops-and-netbooks/thinkpad-t-series-laptops/thinkpad-t14s-gen-5-type-21ls-21lt/solutions/ht518129

- HP: https://support.hp.com/us-en/document/ish_13070353-13070429-16

- Betriebssystem: Es muss mindestens das Windows Cumulative Update vom Juli 2025 installiert sein.

- BitLocker: Da Eingriffe in die Secure Boot Konfiguration den BitLocker-Schutz auslösen können, müssen die Wiederherstellungsschlüssel in Entra ID oder im Active Directory gespeichert sein.

- BIOS-Version: Das BIOS/UEFI der Hardware muss auf einem aktuellen Stand sein. Die grossen Hersteller (HP, Dell, Lenovo) stellen auf Ihrer Homepage die Informationen bezüglich der minimal benötigen BIOS-Version:

5. Auswertung der Boot Zertifikat Versionen

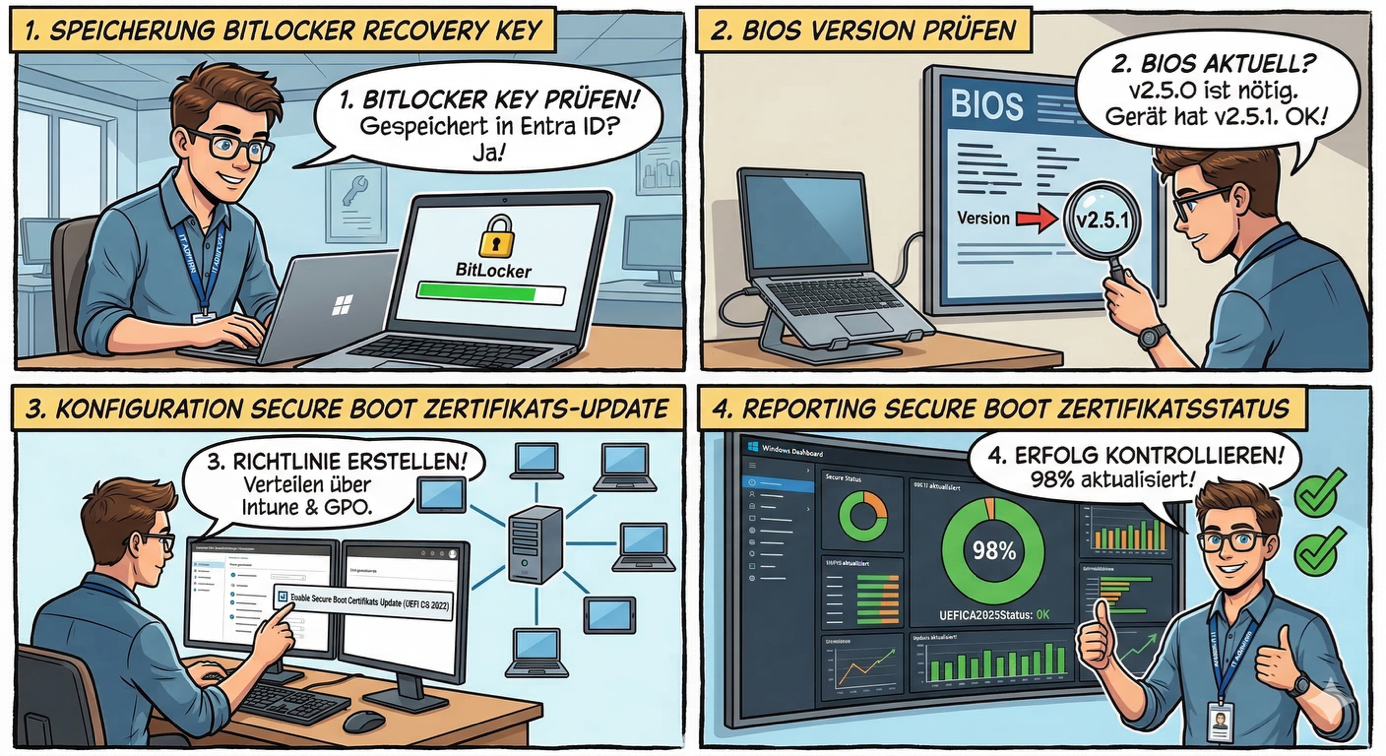

Vor und nach der Aktualisierung sollte geprüft werden, welche BIOS-Versionen auf den Clients installiert sind. Zudem ist es wichtig zu kontrollieren, wie viele Clients das Secure-Boot-Zertifikat bereits aktualisiert haben und wie viele noch nicht.

5.1 Auswertung über Microsoft Intune

Der Status der Geräte kann mit folgenden Methoden über Intune geprüft werden:

- Reports: Unter Reports > Windows Autopatch > Windows quality updates lässt sich der Secure Boot Status prüfen.

- Remediation Scripts: Mittels PowerShell-Skripten können die Registry Werte abgefragt werden:

- Pfad: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\ SecureBoot\Servicing

- Wert: UEFICA2023Status

- Ein Wert von 1 bestätigt, dass das neue Zertifikat erfolgreich angewendet wurde. Andere Werte (z. B. 0 oder 2) weisen auf einen ausstehenden Prozess oder fehlende Voraussetzungen hin.

5.2 Auswertung mit dem Configuration Manager

Der Configuration Manager bietet keine integrierte Möglichkeit, den Status der Boot-Zertifikat-Updates auszuwerten.

Daher müssen Configuration Items und Configuration Baselines erstellt werden. Die gesammelten Daten lassen sich anschliessend über Custom Reports auswerten.

5.3 Auswertung mit Gruppenrichtlinien

Ein Script kann per Gruppenrichtlinie verteilt werden, um den Status von Geräten ohne Managementlösung auszuwerten. Anschliessend wertet man die Ergebnisse manuell aus.

6. Massnahmen für die Umsetzung

6.1 BitLocker Recovery Informationen

Es muss sichergestellt sein, dass die BitLocker Recovery Informationen zuverlässig entweder im Active Directory oder Entra ID gespeichert sind.

6.2 Update BIOS-Version

Die BIOS-Version muss auf allen Clients auf den neusten Stand oder zumindest auf den vom Hersteller als Voraussetzung für den Zertifikatsupdate notwendigen Stand aktualisiert werden. Dies gilt vor allem für ältere Clients, die vor 2024 auf den Markt kamen. Je älter der Client ist, desto aktueller muss in der Regel die Bios Version sein.

6.3 Konfiguration der Zertifikat-Updates über GPO und Intune

Die Verteilung der neuen Zertifikate kann über eine Intune-Richtlinie oder eine GPO erfolgen. Damit dies über GPO möglich ist, müssen die neusten Windows 11 25H2 ADMX Templates implementiert sein.

-

- Group Policy (GPO):

- Pfad: Computer Configuration > Administrative Templates > Windows Components > Secure Boot.

- Einstellung: Enable Secure Boot Certificate Deployment.

- Microsoft Intune:

- Pfad: Settings Catalog > Secure Boot.

- Einstellung: Enable Secure Boot Certificate Updates auf «Enabled» setzen.

- Group Policy (GPO):

Für die Aktualisierung von Boot-Images, z. B. für PXE-Boot, mit dem Windows UEFI CA 2023 Zertifikat sind ein aktuelles ADK sowie der Configuration Manager 2509 erforderlich. Das Boot-Image lässt sich anschliessend mit dem aktualisierten Zertifikat ausstatten. Dadurch bleibt der PXE-Boot sowie der Start ab USB-Stick weiterhin möglich.

7. Unterstützung durch BitHawk

Die Ausgangslage kann je nach Umgebung sehr unterschiedlich sein. Deshalb ist es wichtig, zuerst ein Assessment der Umgebung durchzuführen, um das Update ohne Probleme verteilen zu können.

Das BitHawk Assessment beinhaltet:

- Prüfung der AD / Intune Umgebung, um sicherzustellen, dass der BitLocker Recovery Key korrekt gespeichert ist

- Prüfung und Aktualisierung der ADMX-Templates falls notwendig

- Prüfung der Intune Konfiguration, um sicherzustellen, dass die Auswertung über den «Secure Boot status» Report möglich ist

- Prüfung der GPO bzw. Intune Konfiguration, um sicherzustellen, dass die für die Auswertung notwendigen Informationen an Microsoft gesendet werden (Allow Diagnostic Data)

- Implementation der Configuration Items, Configuration Baselines und Custom Reports im Configuration Manager falls notwendig

- Einrichtung Reporting Script per GPO für unverwaltete Clients

- Überprüfung der BIOS-Versionen der Clients. Falls notwendig Anpassung «Hardware Inventory» Einstellungen in den «Default Client Settings» und Implementation vom Custom Report zur Auswertung der BIOS-Versionen

- Auswertung der Reports und Erstellen einer Handlungsempfehlung inkl. Aufwandschätzung

Kosten: 1'500 CHF mit bis zu fünf verschiedenen Hardware-Modellen. Zusätzlich 100 CHF für jeweils fünf weitere eingesetzte Hardware-Modelle.

Nach der Durchführung des Assessment können Sie gemeinsam mit BitHawk die nächsten Schritte für die Aktualisierung planen.

Wir unterstützen Sie gerne dabei. Zögern Sie nicht und kontaktieren Sie uns unter marketing@bithawk.ch oder telefonisch unter 058 226 01 01.

Weitere Themen auf unserem Blog

Zukunftsbeständige IT: Trends für 2025 – Teil 1

10-Revolution der Large Action Models & Bots: AI & LLMs für Entscheidungsträger

Migration vom File Server zu SharePoint Online: Methoden und Tools